Thiết lập máy tính, thiết bị an toàn để làm việc từ xa

Dưới đây là một số bước để thiết lập máy tính, thiết bị an toàn chống lại các nguy cơ bị tấn công

1. Thiết lập xác thực tài khoản bằng mật khẩu

Khi sử dụng các thiết bị cá nhân, có nhiều tình huống bạn phải rời khỏi máy một khoảng thời gian. Những lúc như vậy, nếu không cẩn thận và có phương pháp bảo vệ thì thiết bị của bạn hoàn toàn có thể bị người khác sử dụng và có thể gặp phải tình trạng bị sao chép, đánh cắp dữ liệu… Một trong các bước đầu tiên của việc thiết lập cấu hình máy tính là thiết lập mật khẩu cho các tài khoản với độ phức tạp nhất định. Do đó, người dùng cần có một mật khẩu an toàn, đủ mạnh để kẻ tấn công khó đoán và lợi dụng. Mật khẩu đủ mạnh là mật khẩu: tối thiểu 8 ký tự, có chữ hoa, chữ thường trong bảng chữ cái, số và các ký tự đặc biệt. Ngoài ra, trong trường hợp người dùng quên khóa màn hình khi ra ngoài, cần thiết lập khóa màn hình thiết bị tự động trong khoảng thời gian nhất định. Buộc người dùng nếu muốn sử dụng thiết bị phải nhập đúng mật khẩu, nếu không sẽ không thể sử dụng được thiết bị và dữ liệu liên quan. Việc khóa màn hình yêu cầu mỗi lần người dùng muốn mở khóa thiết bị hoặc bật thiết bị, họ sẽ được yêu cầu nhập mã PIN, mật khẩu hoặc dấu vân tay. Điều này có nghĩa là nếu ai đó giữ thiết bị của bạn, họ không thể truy cập dữ liệu trên thiết bị, khi người dùng không cung cấp mật khẩu, mẫu, mã PIN, dấu vân tay.

2. Kích hoạt chức năng tường lửa bảo vệ cá nhân trên thiết bị

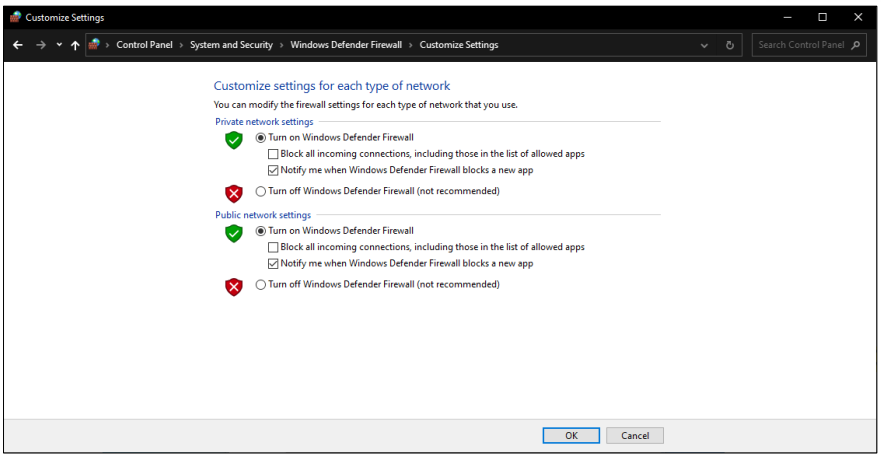

Một trong các tác vụ đầu tiên cần thực hiện sau khi cài đặt thiết bị cá nhân an toàn là thiết lập các cơ chế bảo vệ cơ bản cho thiết bị. Trong đó, tường lửa là biện pháp cơ bản để phòng tránh các nguy cơ mất an toàn thông tin. Hiện nay, hầu hết các hệ điều hành đã tích hợp tường lửa cá nhân nhằm bảo vệ người dùng khỏi các tấn công cơ bản. Do đó, cần kích hoạt phần mềm tường lửa này trước khi kết nối máy tính đến bất kỳ mạng máy tính nào như Internet, Wifi hay LAN. Trên hệ điều hành Windows, có thể kích hoạt tường lửa bằng cách truy cập chức năng Windows Defender Firewall trong Control Panel. Sau đó, lựa chọn “Turn Win-dows Firewall on or off” để thực hiện việc kích hoạt. Tiếp tục chọn “Turn on…” và tuỳ chọn bên dưới để kích hoạt. Các bước thực hiện cụ thể như sau:

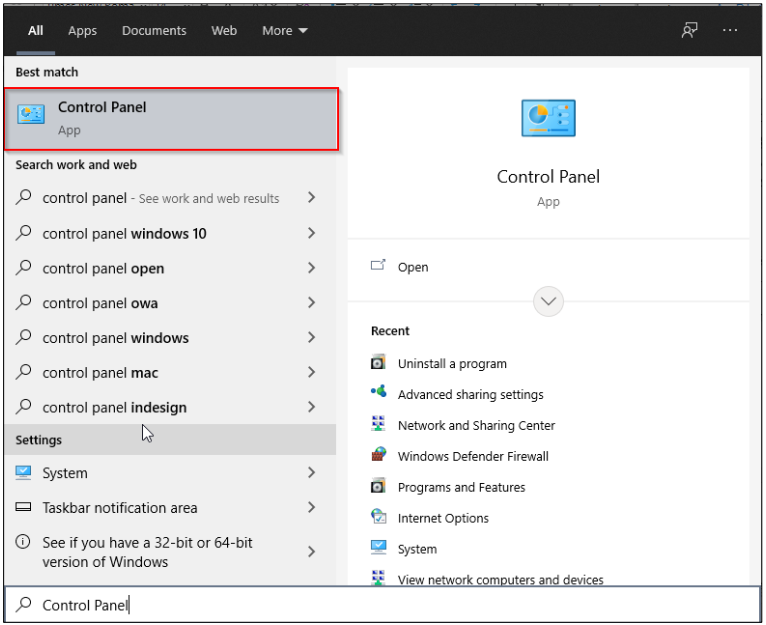

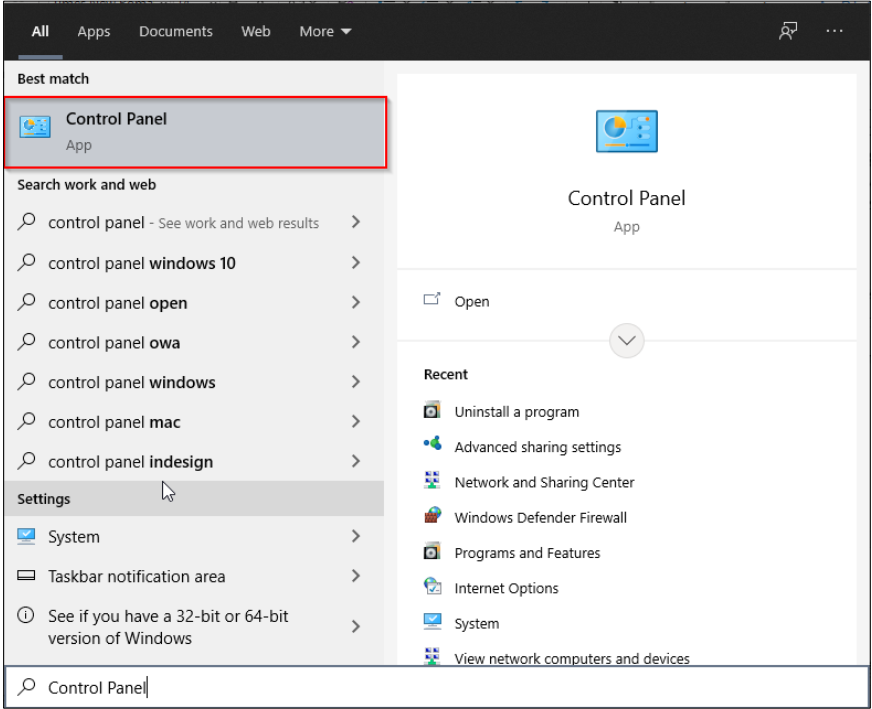

Bước 1: Tại thanh Tìm kiếm, nhập Control Panel, sau đó nhấn chọn vào

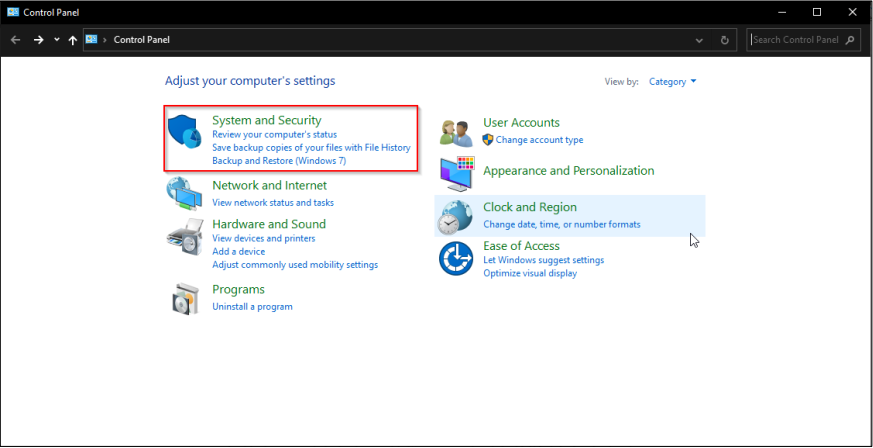

Bước 2: Sau đó, tại giao diện tiếp theo, nhấn chọn vào mục System and Security

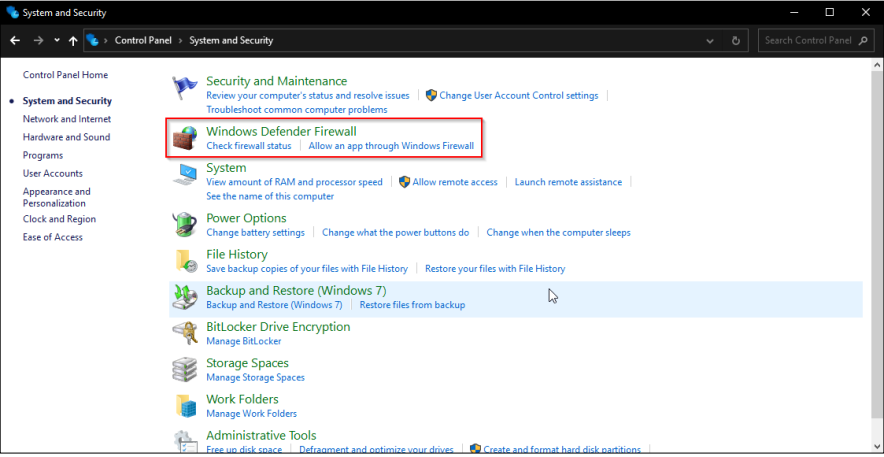

Bước 3: Chọn tiếp vào mục Windowns Defender Firewall.

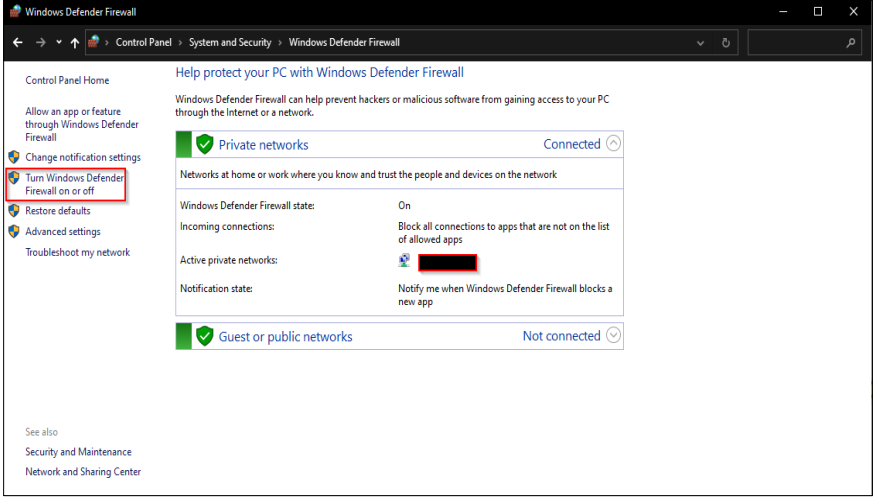

Bước 4: Sau đó, giao diện mới sẽ hiển thị, bạn nhấn chọn tiếp vào mục Turn Windowns Defender Firewall on or off ở bên trái màn hình

Bước 5: Lựa chọn bật tường lửa và nhấn vào mục OK để hoàn tất cài đặt.

3. Gỡ bỏ các chương trình không cần thiết

Các thiết bị cá nhân thường được nhà sản xuất cài đặt sẵn các chương trình

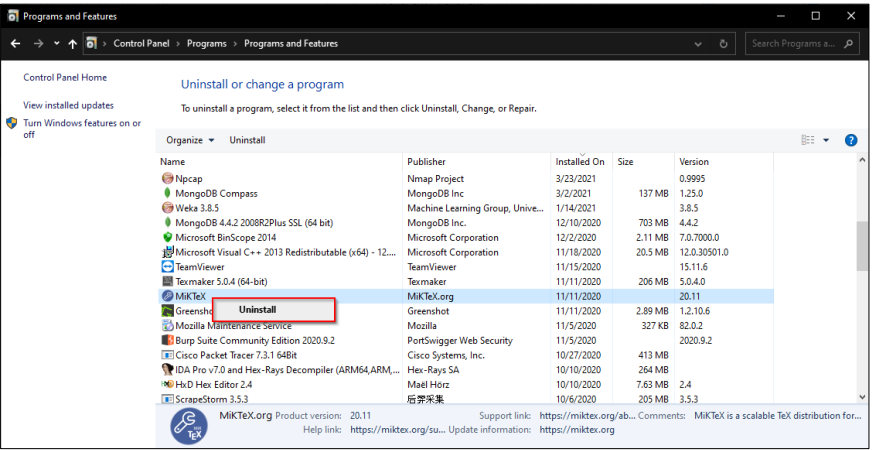

quảng cáo, giới thiệu hoặc bản dùng thử của các phần mềm khác. Các chương trình này có thể ẩn chứa các nguy cơ gây mất an toàn thông tin mà kẻ tấn công có thể lợi dụng ngay trong quá trình sử dụng lần đầu tiên hoặc làm giảm hiểu năng của thiết bị. Vì vậy, người dùng cần tháo gỡ các chương trình không cần thiết trên máy tính của mình ngay trong quá trình thiết lập ban đầu để phòng tránh các nguy cơ mất an toàn thông tin cũng như làm tăng hiệu năng của thiết bị trong quá trình sử dụng. Để tháo gỡ các chương trình không cần thiết, người dùng có thể sử dụng chức năng quản lý chương trình đã được cài đặt trong máy tính để liệt kê tất cả các chương trình đã được cài đặt. Từ đó, lần lượt xem xét các chương trình đang có sẵn để tháo gỡ các chương trình không cần thiết khỏi hệ thống theo nhu cầu. Để mở chức năng quản lý các chương trình đã cài đặt trong hệ điều hành Windows, người dùng có thể truy cập Control Panel, chọn Programs and Features để thực hiện việc gỡ bỏ hoặc tùy chọn khác. Các bước cụ thể như sau:

Bước 1: Tại thanh Tìm kiếm, nhập Control Panel, sau đó nhấn chọn vào

Bước 2: Sau đó, tại giao diện tiếp theo, nhấn chọn vào mục Uninstall a program.

Bước 3: Nhấn chuột phải vào chương trình cần gỡ bở và chọn Uninstall.

4. Cập nhật phần mềm và hệ điều hành

Sau khi cài đặt, hệ điều hành của máy tính có thể là phiên bản cũ chưa được

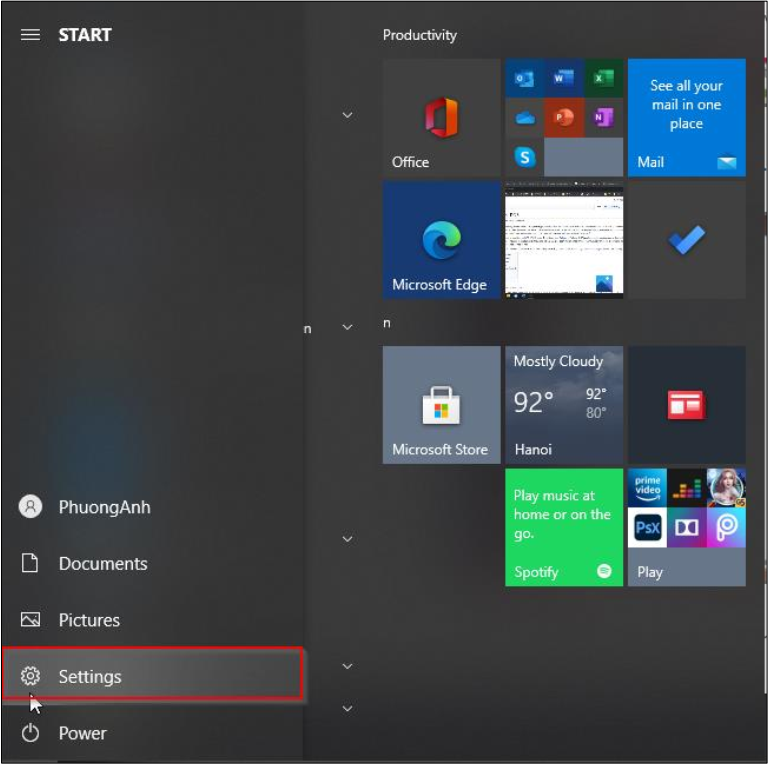

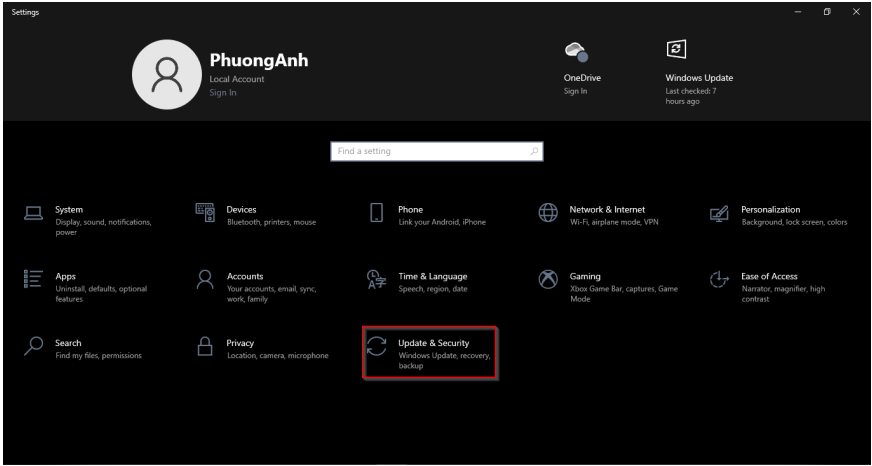

vá lỗi bảo mật. Do đó, người sử dụng cần thiết lập chế độ tự động cập nhật hệ điều hành và các phần mềm khác. Để thực hiện việc này, người dùng mở chức năng Windows Update, sử dụng tuỳ chọn “Change Settings” để thiếp lập việc tự động cập nhật. Người dùng có thể chọn chế độ tự động cập nhật theo nhu cầu để đảm bảo không bị gián đoạn công việc. Các bước thực hiện cụ thể như sau: Bước 1: Nhấn nút Start trên Windows (hoặc nhấn phím Windows trên bàn phím) -> chọn Settings hoặc nhấn tổ hợp phím Windows + I.

Bước 2: Chọn Update & Security

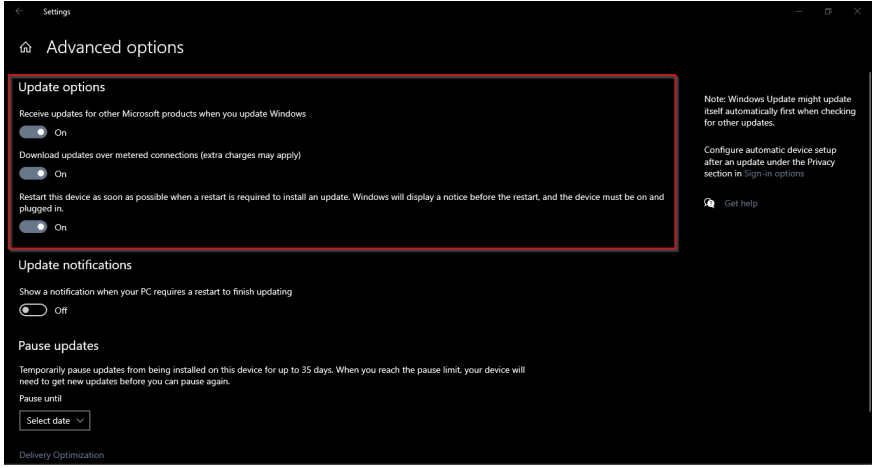

Bước 3: Chọn Windows Update -> Chọn Advanced options

Bước 4: Bật các option để tự động cập nhật hệ điều hành và các phần mềm

5. Cài đặt phần mềm phòng chống mã độc

Mỗi giây trên không gian mạng có khoảng 300 virus mới được tạo ra, cho nên

máy tính của bạn hay của công ty, doanh nghiệp cần phải cài đặt phần mềm diệt virus mạnh, phát hiện nhanh các loại virus, phần mềm gián điệp,… để kịp thời tiêu diệt virus giảm thiểu tổn thất cho máy tính. Người sử dụng máy tính có thể hạn chế các virus, mã độc bằng cách cài đặt phần mềm diệt virus có bản quyền cho máy tính.

6. Một số hướng dẫn thiết lập mật khẩu an toàn dành cho người dùng

Những quy tắc cơ bản để thiết lập mật khẩu an toàn sẽ giúp người dùng chủ

động tạo ra các phương án bảo vệ cơ bản, có giá trị thiết thực trong việc sử dụng các ứng dụng, dịch vụ có xác thực qua mật khẩu. Các nguyên tắc này bao gồm: Thay đổi tất cả mật khẩu mặc định

* Thay đổi tất cả mật khẩu mặc định trước khi sử dụng hay vận hành ứng dụng, thiết bị nào đó.

* Thực hiện kiểm tra thường xuyên các thiết bị và phần mềm hệ thống để tìm các mật khẩu mặc định chưa thay đổi.

* Ưu tiên các ứng dụng, thiết bị cơ sở hạ tầng quan trọng. Đối phó với tình trạng quá tải mật khẩu

* Sử dụng một bộ công cụ để quản lý mật khẩu chuyên dụng (như Lastpass).

* Chỉ sử dụng mật khẩu khi thực sự cần thiết, như các mật khẩu quan trọng

* Không chia sẻ mật khẩu. Tạo mật khẩu khó đoán, phức tạp

* Tránh việc chọn mật khẩu quá ngắn, đơn giản, dễ đoán và những mật khẩu phổ biến nhất đã được đưa vào các danh sách đen (blacklist). Mật khẩu khó đoán (Mật khẩu cần bao gồm: tối thiểu 8 ký tự, có chữ hoa, chữ thường trong bảng chữ cái, số và các ký tự đặc biệt).

* Không nên sử dụng cùng mật khẩu trong công việc và ứng dụng, thiết bị cá nhân.

* Có độ dài tối thiểu 8 ký tự và phù hợp với tính chất bí mật của từng loại tài khoản khác nhau

7. Sử dụng thư điện tử thận trọng

Mã độc có thể lây nhiễm vào máy tính người dùng thông qua các tệp tin đính kèm thư điện tử. Các tệp tin độc hại này thường được đính kèm trong thư điện tử từ địa chỉ lạ hoặc giả mạo hòm thư của một cơ quan tổ chức.

Do đó, người sử dụng không nên mở các tệp tin đính kèm thư điện tử nhận

được từ một người lạ hoặc một người có địa chỉ thư điện tử giống với những người mà mình quen biết, mà không rõ lý do nhận được thư. Ngoài ra, chúng ta có thể sử dụng chương trình phòng chống mã độc để dò quét tệp tin đính kèm trước mở

8. Sử dụng USB, thiết bị lưu trữ di động cẩn trọng

Phần lớn, người dùng đều đã hoặc đang sở hữu thiết bị USB để lưu trữ dữ liệu phục vụ cho việc học tập, làm việc của bản thân. Các thiết bị lưu trữ hoàn toàn có thể bị nhiễm virus và ransomware (vô tình hoặc cố ý) và sử dụng với mục đích xấu, gây thiệt hại cho người sử dụng chúng. Thậm chí còn có những phần mềm độc hại được thiết kế dành riêng cho USB, biến chiếc USB thành công cụ lây nhiễm mã độc trung gian trên máy tính, qua đó đánh cắp thông tin đăng nhập và dữ liệu nhạy cảm. Một số lưu ý để bảo vệ máy tính, dữ liệu của người dùng khỏi USB, thiết bị lưu trữ độc hại bao gồm:

* Không cắm USB chưa xác định nguồn gốc vào các máy tính quan trọng. Đánh vào tâm lý tò mò của con người cũng là một kỹ thuật tấn công phổ biến của tin tặc. Điều này đặc biệt hay xảy ra trong trường hợp bạn nhặt được

USB rơi ở đâu đó.

* Không sử dụng chung một ổ USB cho máy tính cả gia đình và cơ quan. Điều này có thể làm giảm nguy cơ lây nhiễm chéo giữa các máy tính.

* Luôn bật các tính năng bảo mật như xác thực mật khẩu, vân tay (nếu có) đối với kết nối USB. Điều này sẽ giúp bảo vệ thiết bị khỏi hoạt động truy cập vật lý của hacker.

* Luôn cập nhật phần mềm trên máy tính của bạn lên phiên bản mới nhất để được bảo vệ tối đa trước các loại mã độc, lỗ hổng bảo mật đã biết.

* Luôn dùng giải pháp phòng chống phần mềm độc hại như Anti-Virus, Endpoint Security để rà quét, tìm và loại bỏ các mã độc trên các thiết bị lưu trữ di động trước khi sử dụng.

1.2. Phòng chống thư điện tử lừa đảo, giả mạo (Phishing)

Tấn công lừa đảo là một dạng tấn công phổ biến, tấn công trực diện vào sự thiếu hiểu biết của người dùng. Kẻ tấn công sử dụng các mánh khóe lôi kéo những người khác tiết lộ thông tin mà có thể được sử dụng để đánh cắp dữ liệu, truy cập vào hệ thống, truy cập vào điện thoại di động, tiền bạc, hoặc thậm chí thông tin riêng của bạn. Các tấn công như vậy có thể rất đơn giản hoặc rất phức tạp tùy vào mục tiêu, đối tượng tấn công

Một số cách phát hiện thư điện tử lừa đảo đối với người dùng

Không nên tin tưởng tên hiển thị trong mail Một chiến thuật lừa đảo yêu thích của các tin tặc là giả mạo tên hiển thị của một thư điện tử để đánh lừa người nhận. Các tên hiển thị hay được giả mạo như tên của các Công ty, tổ chức, hãng lớn; Người quen của bạn; Người nổi tiếng … Cân nhắc kỹ lưỡng khi bấm vào liên kết trong thư điện tử Cẩn trọng khi bấm vào bất cứ liên kết được gửi trong nội dung thư điện tử. Liên kết đó có thể dẫn bạn tới một website lừa đảo giả mạo, quảng cáo hay một website độc hại mà hacker dựng lên để tấn công. Bỏ qua các thư điện tử yêu cầu cung cấp thông tin cá nhân Một tổ chức, công ty, ngân hàng,…sẽ không yêu cầu người sử dụng cung cấp thông tin cá nhân vô lý qua Internet. Do vậy bạn hoàn toàn có thể bỏ qua chúng khi nhận được các thư điện tử với nội dung đó. Và thậm chí hạn chế tối đa, cân nhắc cẩn thận khi cung cấp thông tin cá nhân cho bất kỳ tổ chức nào. Cẩn trọng với các thư điện tử có tiêu đề “Hấp dẫn – Nhạy cảm – Khẩn cấp” Đánh vào tâm lý của người dùng, hacker thường xuyên sử dụng các tiêu đề email có tính Hấp dẫn – Nhạy cảm – Khẩn cấp trong thư điện tử để lừa người dùng. Một số tiêu đề thư điện tử mà chắc chắn là lừa đảo hoặc có mã độc như: “Cập nhật bảng lương công ty Quý 2/2019” ; “Cảnh bảo: Tài khoản của bạn bị đình chỉ” …Cẩn thận, cân nhắc khi tải về các File đính kèm trong thư điện tử Tấn công bằng việc cài mã độc, virus trong các file đính kèm trong thư điện tử là phương thức tấn công phổ biến và hiệu quả nhất hiện nay. Không nên tải và mở chạy file ngay khi nhận được thư điện tử có file đính kèm. Chú ý tới định dạng file và tạo thói quen quét virus với các file đính kèm trước khi mở chúng, đặc biệt là các tập tin đính kèm có đặt mật khẩu gửi kèm theo nhằm qua mặt các giải pháp bảo vệ ở lớp mạng. Nhận diện các thư điện tử spam –thư điện tử quảng cáo Người dùng cần cảnh giác khi nhận các thư điện tử spam, thư điện tử quảng cáo từ Internet. Trong các thư điện tử này thường đi kèm với nhiều rủi ro mất an toàn thông tin mà chúng ta không mong muốn như: lừa đảo, mã độc, gây ảnh hưởng tới công việc khi nhận quá nhiều… Cẩn trọng với các tin nhắn rác

Cũng tương tự như thư điện tử spam thì các tin nhắn rác (sms spam) cũng gây cho người dùng rất nhiều phiền toái. Bên cạnh đó ngày nay các tin nhắn rác thường

xuyên được sử dụng như một phương thức để lừa đảo người dùng như: Bạn trúng thưởng một xe SH….Nhắn tin, gọi tới 1800XXXX, 1900XXXX, 1900XXXXXX, 6XXX, 7XXX, 8XXX, 9XXX,… Truy cập vào đường link, trang web.

Nguồn: Cẩm nang bảo đảm an toàn thông tin trong đại dịch COVID-19 của Trung tâm Giám sát an toàn không gian mạng Quốc Gia (NCSCvn)